Penyebab dan masalah dalam sistem keamanan jaringan ada 2

yaitu serangan yang berasal dari luar dan serangan dari dalam

Ancaman

Keamanan

1. Leakage (kebocoran): Pengambilan informasi oleh penerima yang tidak berhak.

2. Tampering: Pengubahan informasi yang tidak legal.

3. Vandalism (Perusakan): Gangguan operating system tertentu. Si pelaku tidak mengharap keuntungan apapun

2. Tampering: Pengubahan informasi yang tidak legal.

3. Vandalism (Perusakan): Gangguan operating system tertentu. Si pelaku tidak mengharap keuntungan apapun

Serangan

pada sistem terdistribusi, tergantung pada pengaksesan ke saluran

komunikasi yang ada atau membuat saluran baru yang menyamarkan (Masquerade)

sebagai kondisi legal.

a. Penyerangan Passive: Hanya mengamati komunikasi atau data.

b. Penyerangan aktif: Secara aktif memodifikasi komunikasi atau data

Ø Pemalsuan atau pengubahan E-Mail

Ø TCP/Ip Spoofing

Ada 2 penyebab dan masalah dalam sistem keamanan jaringan

1. Serangan yang berasal dari luar

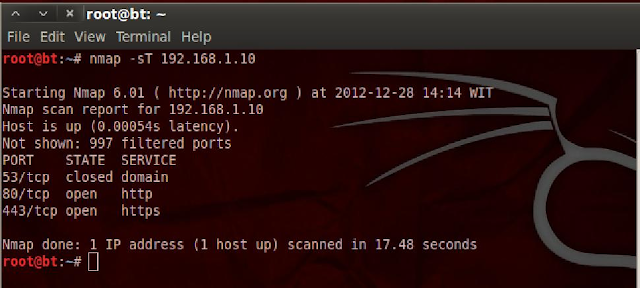

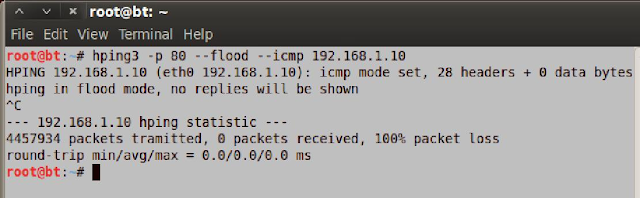

1. DOS (Denial Of service): Merupakan serangan yang dilancarkan melaului paket-paket jaringan tertentu, biasanya paket-paket sederhana dengan jumlah yang besar. Dengan maksud mengacaukan keadaan jaringan.

2. IP Spoofing juga dikenal sebagai source address spoofing: yaitu pemalsuan alamat IP Attacker.

3. Malware: Serangan Yang dilakukan ketika attacker mnaruh program-program penghancur seperti virus.

4. FTP Attack: adalah serangan buffer overflow yang diakibatkan oleh perintah malformed. Tujuannya adalah untuk mendapatkan command shell yang akhirnya user tersebut dapat mengambil source di dalalm jaringan tanpa adanya otorisasi.

5. Sniffer : adalah usaha untuk menangkap setiap data yang lewat dari suatu jaringan (Dapat berupa password)

2. Serangan dari dalam

1) Password Attack

Password attack adalah usaha penorobosan suatu sistem jaringan dengan cara memperoleh password dari jaringan tersebut. Password merupakan sesuatu yang umum jika bicara tentang keamanan. Kadang seorang user tidak peduli dengan nomor pin yang mereka miliki, seperti bertransaksi online di warnet, bahkan bertransaksi online di rumah pun sangat berbahaya jika tidak dilengkapi dengan software security seperti SSL dan PGP.

2) Merusak File Server

Protokol-protokol untuk transportasi data tulang punggung dari internet adalah tingkat TCP (TCP Level) yang mempunyai kemampuan dengan mekanisme untuk baca/tulis (read/write) antara jaringan dan host. Attacker bisa dengan mudah mendapatkan jejak Informasi dari mekanisme ini untuk mendapatkan akses ke direktori file. Tergantung pada OS (Operating System) yang digunakan, attacker bisa mengekstrak informasi tentang jaringan, sharing, privileges, nama dan lokasi dari user dan groups, dan spesifikasi dari aplikasi atau banner (nama dan versi software).

a. Penyerangan Passive: Hanya mengamati komunikasi atau data.

b. Penyerangan aktif: Secara aktif memodifikasi komunikasi atau data

Ø Pemalsuan atau pengubahan E-Mail

Ø TCP/Ip Spoofing

Ada 2 penyebab dan masalah dalam sistem keamanan jaringan

1. Serangan yang berasal dari luar

1. DOS (Denial Of service): Merupakan serangan yang dilancarkan melaului paket-paket jaringan tertentu, biasanya paket-paket sederhana dengan jumlah yang besar. Dengan maksud mengacaukan keadaan jaringan.

2. IP Spoofing juga dikenal sebagai source address spoofing: yaitu pemalsuan alamat IP Attacker.

3. Malware: Serangan Yang dilakukan ketika attacker mnaruh program-program penghancur seperti virus.

4. FTP Attack: adalah serangan buffer overflow yang diakibatkan oleh perintah malformed. Tujuannya adalah untuk mendapatkan command shell yang akhirnya user tersebut dapat mengambil source di dalalm jaringan tanpa adanya otorisasi.

5. Sniffer : adalah usaha untuk menangkap setiap data yang lewat dari suatu jaringan (Dapat berupa password)

2. Serangan dari dalam

1) Password Attack

Password attack adalah usaha penorobosan suatu sistem jaringan dengan cara memperoleh password dari jaringan tersebut. Password merupakan sesuatu yang umum jika bicara tentang keamanan. Kadang seorang user tidak peduli dengan nomor pin yang mereka miliki, seperti bertransaksi online di warnet, bahkan bertransaksi online di rumah pun sangat berbahaya jika tidak dilengkapi dengan software security seperti SSL dan PGP.

2) Merusak File Server

Protokol-protokol untuk transportasi data tulang punggung dari internet adalah tingkat TCP (TCP Level) yang mempunyai kemampuan dengan mekanisme untuk baca/tulis (read/write) antara jaringan dan host. Attacker bisa dengan mudah mendapatkan jejak Informasi dari mekanisme ini untuk mendapatkan akses ke direktori file. Tergantung pada OS (Operating System) yang digunakan, attacker bisa mengekstrak informasi tentang jaringan, sharing, privileges, nama dan lokasi dari user dan groups, dan spesifikasi dari aplikasi atau banner (nama dan versi software).

3) Deface

WEB server

Kerawanan yang terdapat dalam WEB server adalah:

a. Buffer Overflow: Hal ini terjadi karena attacker menambah error pada port yang digunakan untuk WEB traffic.

b. HTTPD

c. By Passes

d. Cross Scripting

e. WEB Code Vulnerabilities

f. URL Flood

Beberapa Metode Penyerangan

1. Eaves

dropping: Mendapatkan duplikasi pesan tanpa ijin.

2. Masquerading:

Mengirim atau menerima pesan mengguanakan identitas lain tanpa ijin mereka.

3. Replaying:

Menyimpan pesan yang ditangkap untuk pemakaian berikutnya.

4. Denial

Of Service: Membanjiri saluran seumber lain dengan pesan yang bertujuan untuk

menggagalkan pengaksesan pemakai lain.

5. Hacking:

Berupa pengrusakan pada infrastruktur jaringan yang sudah ada, misalnya:

pengrusakan pada sistem dari server.

6. Physing;

Berupa pemalsuan terhadap data resmi. Dilakukan untuk hal yang berkaitan dengan

pemanfaatannya.

7. Deface:

perubahan terhadap tampilan suatu website secara ilegal.

8. Carding:

pencurian data terhadap identitas perbaikan seseorang, misalnya: pencurian

nomor kartu kredit, digunakan untuk memanfaatkan saldo yang terdapat pada

rekening tersebut untuk keperluan belanja online.

9. Messaging

Tampering

Ø Mencegat atau menangkap pesan dan mengubah isinya sebelum dilanjutkan ke penerima sebenarnya “Man-In-The-Middle-Attack”: adalah bentuk message tampering gengan mencegat pesan pertamam pada pertukaran kunci enkripsi pada pembentukan suatu saluran yang aman. Penyerang menyisipkan kunci lain yang memungkinkan dia untuk mendekrip pesan berikutnya sebelum dienkrip oleh penerima.

Ø Mencegat atau menangkap pesan dan mengubah isinya sebelum dilanjutkan ke penerima sebenarnya “Man-In-The-Middle-Attack”: adalah bentuk message tampering gengan mencegat pesan pertamam pada pertukaran kunci enkripsi pada pembentukan suatu saluran yang aman. Penyerang menyisipkan kunci lain yang memungkinkan dia untuk mendekrip pesan berikutnya sebelum dienkrip oleh penerima.

Tujuan Dengan adanya keamanan adalah untuk membatasi akses informasi dan sesumber hanya untuk pemakai yang memiliki hak akses.

Dan supaya tidak terjadi Penyebab dan masalah dalam

sistem keamanan jaringan ada 2 yaitu serangan yang berasal dari luar dan

serangan dari dalam