A.

Pengertian Loglist Firewall

Loglist server firewall yaitu mendata semua aliran data , data yang masuk pada level aplikasi di server .

B. Analisis Laporan Hasil Kerja Server Firewall

Pada tahap pengujian sistem keamanan yang telah dibangun, disini saya akan menjelaskan mengenai hasil laporan pengujian PC Router sebagai Firewall menggunakan 2 aplikasi, yaitu :

1. NMap

2. Hping3

Saya akan menjelaskannya satu persatu :

1. Nmap (Network Mapper)

Loglist server firewall yaitu mendata semua aliran data , data yang masuk pada level aplikasi di server .

B. Analisis Laporan Hasil Kerja Server Firewall

Pada tahap pengujian sistem keamanan yang telah dibangun, disini saya akan menjelaskan mengenai hasil laporan pengujian PC Router sebagai Firewall menggunakan 2 aplikasi, yaitu :

1. NMap

2. Hping3

Saya akan menjelaskannya satu persatu :

1. Nmap (Network Mapper)

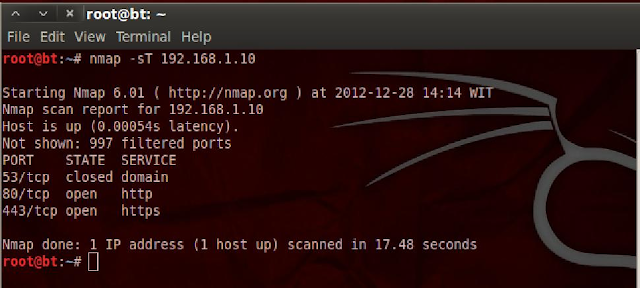

Nmap digunakan untuk melakukan port scan/port sweep yang bertujuan untuk

mengumpulkan informasi/reconnaissance terhadap komputer target yaitu layanan

apa saja yang disediakan oleh komputer target atau web server Private Cloud.

Pada pengujian sistem keamanannya dilakukan dua kali percobaan (percobaan 1 dan

2) yang masing-masing percobaan menggunakan fitur Nmap TCP Connect () Scan,

yang dimana scan ini mengirim paket TCP utuh (SYNSYN_ACK-ACK) pada komputer

target kemudian periksa hasil data log sistem keamanan terhadap scan tersebut.

Untuk dapat melakukan Nmap TCP Connect () Scan, ketikkan perintah berikut pada

terminal: Nmap –sT 192.168.10

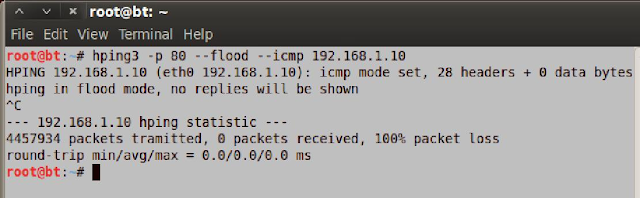

2. Hping3

Hping3 digunakan untuk melakukan serangan DOS (Denial Of Service) yang berupa

ICMP Flood yang dimana bertujuan untuk membanjiri komputer target dengan paket

ICMP_ECHO_REQUEST yang berjumlah sangat banyak sehingga dapat menghabiskan

resource (CPU Usage) yang dimiliki komputer target.

Untuk pengujian sistem keamanannya dilakukan dua kali percobaan ICMP Flood yang

masing-masing dilakukan selama 30 detik terhadap webserver cloud dan periksa

hasil data log sistem keamanan serta dampak yang dihasilkan pada web server,

dalam hal ini CPU Usage web server cloud. Untuk dapat melakuan ICMP Flood

menggunakan Hping3, ketikkan perintah berikut pada terminal:

hping3 –p 80 --flood –-icmp 192.168.1.10

Agar proses analisa data log dari setiap keadaan pengujian lebih efisien dan

mudah dianalisa, maka untuk setiap pengujian file log akan dihapus kemudian

dibuat kembali, serta log daemon serta sistem keamanan yang digunakan

direstart. Ini agar dalam setiap pengujian paket yang di-log oleh Iptables/Psad

dapat berjumlah hingga ribuan paket sehingga dapat menyebabkan kesulitan dalam

menganalisa data log dari setiap keadaan pengujian pada PC Router. Serta sampel

log yang diambil adalah paket yang berada di urutan terakhir agar lebih

memudahkan serta efisien dalam menganalisa paket tersebut.

A. Paket yang di log merupakan paket yang

memiliki prefix sebagaimana berikut :

- “INVALID PKT “ Paket yang termasuk/memiliki prefix ini adalah paket yang tidak sesuai/invalid dengan state yang ada. Artinya tidak termasuk kedalam koneksi apapun yang berjalan/ada pada server.

- “SPOOFED IP “ Paket yang memiliki prefix ini adalah paket yang berasal dari LAN 1 yang memiliki alamat sumber sama dengan alamat IP dari LAN 2.

- “DROP PKT “ Paket yang memiliki prefix ini adalah paket yang tidak sesuai dengan rules yang ada pada firewall.

- “ICMP FLOOD “ Paket yang memiliki prefix ini adalah paket yang terdeteksi sebagai paket DOS ICMP Flood.

B. Pengujian PC Router sebagai Firewall

Pada pengujian PC Router sebagai Firewall, fitur keamanan firewall yang

digunakan yaitu Iptables. Dimana firewall Iptables sudah terkonfigurasi dan

diatur paket-paket apa saja kah yang diijinkan masuk kedalam jaringan/web

server dan mana yang tidak (rules and policy). Paket yang tidak sesuai dengan

rules/policy yang diterapkan akan di log dan data log tersebut akan dianalisis.

1. Pengujian Menggunakan Nmap

Digunakan Nmap TCP Connect Scan () untuk melakukan port scan/sweep terhadap web

server cloud dan melihat hasilnya apakah firewall berfungsi dengan baik.

Berikut merupakan hasil tampilan dari Nmap ketika firewall diterapkan.

gambar 4.2

Pada tampilan hasil scan Nmap pada gambar diatas didapatkan hasil bahwa Nmap

telah melakukan Port Scan pada web server selama 17,48 detik dan layanan

(service) yang ada pada web server cloud adalah untuk http (port 80), https

(port 443) dan DNS (port 53). Tetapi yang dalam keadaan terbuka (open/tersedia

pada web server tersebut) adalah layanan untuk http dan https (port 80 dan

443), sedangkan untuk layanan DNS (port 53), walaupun pada web server ada

layanan untuk DNS tetapi web server tidak menyediakannya untuk client karena

dalam keadaan tertutup (closed).

Berikut merupakan hasil data log Iptables

terhadap port scan yang dilakukan oleh Nmap.

gambar 4.3

Pada tampilan Gambar 4.3 diatas,

didapatkan hasil bahwa Iptables telah melakukan log berjumlah 2006 paket yang

dimana paket-paket tersebut berasal dari port scan yang dilakukan oleh Nmap

yang sebelumnya (Gambar 4.2). Paket tersebut di log dan drop oleh Iptables

karena tidak sesuai dengan rules dan policy yang diterapkan pada firewall.

Hasil analisa ini didapat dari Prefix paket yang dilog tersebut yaitu “DROP

PKT”, seperti yang digambarkan pada Gambar 4.3 diatas dan detil isi paket pada

Gambar 4.4.

gambar 4.4

Pada Gambar 4.4 diatas merupakan sampel paket yang di-log oleh Iptables. Isi

sampel paket tersebut berupa nilai-nilai yang ada pada TCP/IP header yang

dimiliki oleh paket tersebut. Untuk penjelasan detil mengenai sampel paket log

Iptables seperti yang digambarkan pada Gambar 4.4 akan dijelaskan di bagian

lampiran.

Ketika dilakukan scan nmap kembali kepada web

server private cloud, paket yang di-log oleh Iptables bertambah dari yang

asalnya 2006 paket, menjadi 4012 paket. Dengan kata lain, setiap nmap TCP

Connect Scan Iptables dapat melakukan log paket 1990-2020 paket.

2. Pengujian menggunakan Hping3

Untuk melakukan serangan DOS, digunakan tools hping3 yang dimana tipe DOS yang

dilakukan adalah ICMP Flood. Ketikkan perintah berikut pada terminal dan

perhatikan hasil nya pada server dan data log sistem keamanan ketika firewall

Iptables diterapkan

gambar 4.5

Dari Gambar 4.5 diatas didapatkan hasil bahwa selama 30 detik, hping3

mengirimkan paket ICMP_ECHO_REQUEST kepada web server sebanyak 4381686 paket

dan paket tersebut 100% Loss. Ini karena hping3 dalam melakukan ICMP Flood,

hanya mengirimkan paket yang berisi ICMP_ECHO_REQUEST saja kepada web server

tanpa menghiraukan balasan dari web server cloud tersebut (ICMP_ECHO_REPLY)

atas permintaan Attacker tersebut. Ini didapatkan dari Gambar 4.5 tersebut yang

dimana ada keterangan 0 packets received. Berikut merupakan hasil log dari

Iptables terhadap ICMP Flood yang dilakukan.

gambar 4.6

Pada gambar 4.6 tersebut, dijelaskan bahwa Iptables telah melakukan paket log

pada ICMP Flood tersebut sebanyak 64 paket. Yang dimana sebagian besar paket

tersebut memiliki log prefix “ICMP Flood”. Ini artinya Iptables telah

mendeteksi suatu serangan DOS berupa ICMP Flood dan kemudian paket ICMP

tersebut di log dan drop oleh Iptables. Pada Gambar 4.6 dan 4.5 didapatkan

hasil bahwa hping3 telah melakukan ICMP Flood dengan mengirimkan paket sebanyak

4381686 paket, tetapi paket yang di-log oleh Iptables hanya berjumlah 64 paket.

Terjadinya perbedaan jumlah paket yang dikirim dan di-log oleh firewall ini

karena keterbatasan kemampuan seberapa cepat Iptables menghasilkan sebuah pesan

log. Dengan kata lain, karena Iptables menulis pesan log terlebih dahulu kepada

sebuah Ring Buffer di dalam kernel, sehingga apabila traffic rate yang terjadi

sangat cepat untuk menyebabkan penulisan ulang pesan yang ada pada Ring Buffer,

sebelum pesan yang lama ditulis pada file log yang digunakan

(/var/log/hasil-log.log), maka pesan tersebut akan hilang sebelum dikirim ke

file log yang digunakan karena tertimpa pesan log yang baru.

Analisa ini didapat dengan cara melihat waktu log Iptables, bahwa rata-rata

Iptables dalam 1 detik hanya dapat melakukan log paket sejumlah 2-4 paket, dan

apabila dalam 30 detik maka Iptables hanya dapat melakukan log paket rata-rata

sekitar sebanyak 60-80 paket. Sedangkan hping3 selama 30 detik menghasilkan

sebanyak 4381686 paket, dan apabila dihitung hping3 dalam 1 detik menghasilkan/mengirimkan

sebanyak 146056 paket. Sehingga terjadi perbedaan yang begitu besar antara

pihak yang hanya mengirimkan paket yaitu Attacker PC dengan pihak yang menerima

paket yaitu PC Router. Akibatnya adalah perbedaan jumlah paket yang di log oleh

Iptables dengan paket yang dihasilkan oleh hping3. Berikut merupakan

pengaruh/dampak yang terjadi pada CPU Usage web server private cloud terhadap

serangan ICMP Flood tersebut

gambar 4.7

Pada Gambar 4.7 diatas didapatkan bahwa ketika ICMP Flood dilakukan terhadap

web server private cloud, web server tidak terpengaruh terhadap serangan

tersebut. Ini dibuktikan dengan CPU Usage web server yang bernilai 0- 1%.

Ketika dilakukan serangan ICMP Flood kembali, jumlah paket yang di-log oleh

Iptables bertambah dari yang sebelumnya berjumlah 64 paket menjadi 130 paket.

Sehingga setiap pengujian menggunakan ICMP Flood pada web server, dalam 30

detik Iptables mampu melakukan log terhadap serangan tersebut sebanyak 60-80

paket.

kalau bermanfaat buat anda,Jangan lupa share dan comment ,ok sampai jumpa dengan artikel yang baru dan bermanfaat

No comments